De slimme AirTag-locator is nog niet eens twee weken op de markt en is al gehackt. Dit werd verzorgd door de Duitse beveiligingsexpert Thomas Roth, die de bijnaam Stack Smashing draagt, die rechtstreeks in de microcontroller kon doordringen en vervolgens de firmware ervan kon wijzigen. Via berichten op Twitter informeerde de deskundige over alles. Het was de inbraak in de microcontroller die hem in staat stelde het URL-adres te wijzigen waarnaar de AirTag vervolgens verwijst in de verliesmodus.

Yesss!!! Na urenlang proberen (en 2 AirTags bricken) is het mij gelukt om in te breken in de microcontroller van de AirTag! 🥳🥳🥳

/ cc @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

- stacksmashing (@ghidraninja) 8 mei 2021

In de praktijk werkt het zo dat wanneer zo’n locator in de verloren modus staat, iemand hem vindt en op zijn iPhone zet (voor communicatie via NFC), de telefoon hem aanbiedt een website te openen. Dit is hoe het product normaal werkt, wanneer het vervolgens verwijst naar informatie die rechtstreeks door de oorspronkelijke eigenaar is ingevoerd. Hoe dan ook, deze wijziging stelt hackers in staat elke URL te kiezen. De gebruiker die vervolgens de AirTag vindt, heeft toegang tot elke website. Roth deelde ook een korte video op Twitter (zie hieronder) waarin het verschil wordt getoond tussen een normale en een gehackte AirTag. Tegelijkertijd mogen we niet vergeten te vermelden dat het inbreken in de microcontroller het grootste obstakel is tegen het manipuleren van de hardware van het apparaat, wat nu toch al gebeurt.

Deze onvolkomenheid kan uiteraard gemakkelijk worden uitgebuit en kan in de verkeerde handen gevaarlijk zijn. Hackers zouden deze procedure bijvoorbeeld kunnen gebruiken voor phishing, waarbij ze gevoelige gegevens van slachtoffers zouden lokken. Tegelijkertijd opent het de deur voor andere fans die nu kunnen beginnen met het aanpassen van de AirTag. Hoe Apple hiermee om zal gaan is voorlopig onduidelijk. In het ergste geval zal de op deze manier gewijzigde kabelzoeker nog steeds volledig functioneel zijn en niet op afstand kunnen worden geblokkeerd in het Zoek mijn-netwerk. De tweede optie klinkt beter. Volgens haar zou de gigant uit Cupertino dit feit kunnen verhelpen door middel van een software-update.

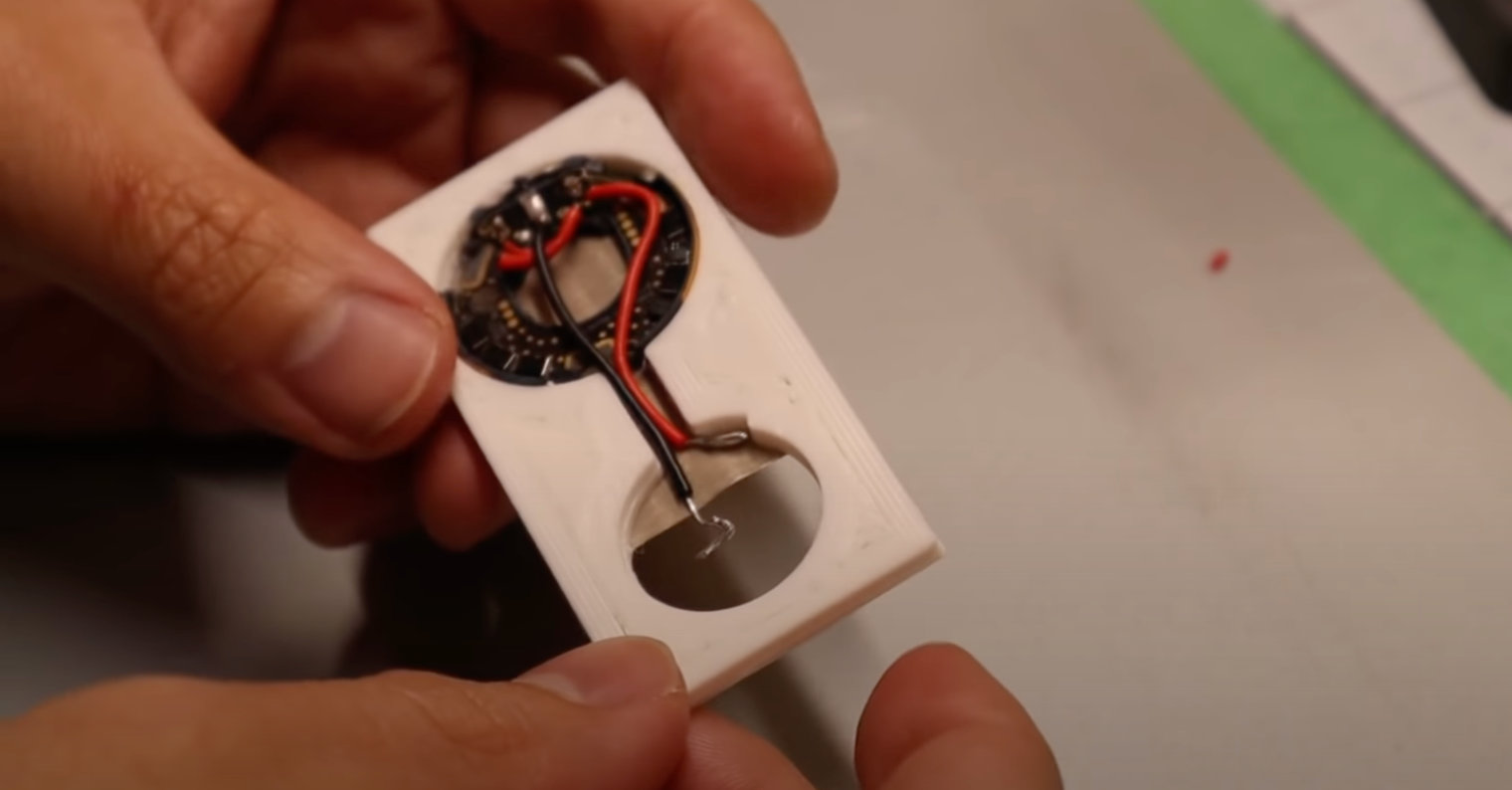

Snel een demo gemaakt: AirTag met gewijzigde NFC-URL 😎

(Kabels alleen gebruikt voor stroomvoorziening) pic.twitter.com/DrMIK49Tu0

- stacksmashing (@ghidraninja) 8 mei 2021

Het zou kunnen interesseer je

Gewoon een sensatie, een onnodig opgeblazen bubbel. Dit heeft geen grote invloed op het primaire doel van de AirTag. Ik denk dat we ons helemaal geen zorgen hoeven te maken over een massale hacking van onze sleutelhangers.

En wat heeft hij bereikt? Ik zie niet in hoe dit voor iemand goed zou kunnen zijn.

Ja, dat is de beroemde beveiliging van Apple :-(

Voor mij is AirTag een volkomen nutteloos apparaat! Er zijn nog veel meer op de markt, met dezelfde functies, en als bonus voor een derde van de prijs :-)